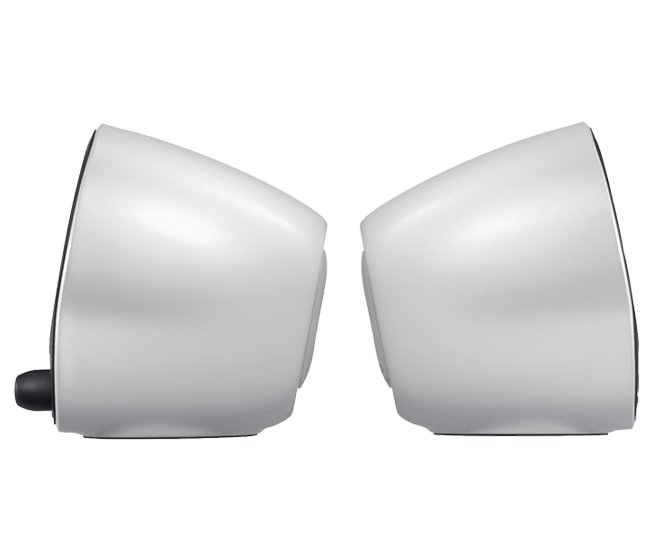

Logitech Z120

29,00€

Mettez les haut-parleurs sous tension via un port USB et utilisez l’entrée 3,5 mm pour la sortie audio. Ces haut-parleurs de forme compacte sont simples à configurer et faciles à transporter.

Logitech Z120 – Mini haut-parleurs stéréo

Haut-parleurs Z120 alimentés par USB

Dimensions

Hauteur x Largeur x Épaisseur: 110 mm x 90 mm x 88 mm

Poids: .25 Kg

Configuration requise

Port USB pour alimentation

Prise casque (3,5 mm) sur le dispositif pour l'audio

Caractéristiques techniques

Puissance totale (watts RMS): 1.2 W

Entrée 3,5 mm: 1

Câble d'alimentation USB: 1

Commandes

Commandes de mise sous/hors tension et de volume sur le haut-parleur droit